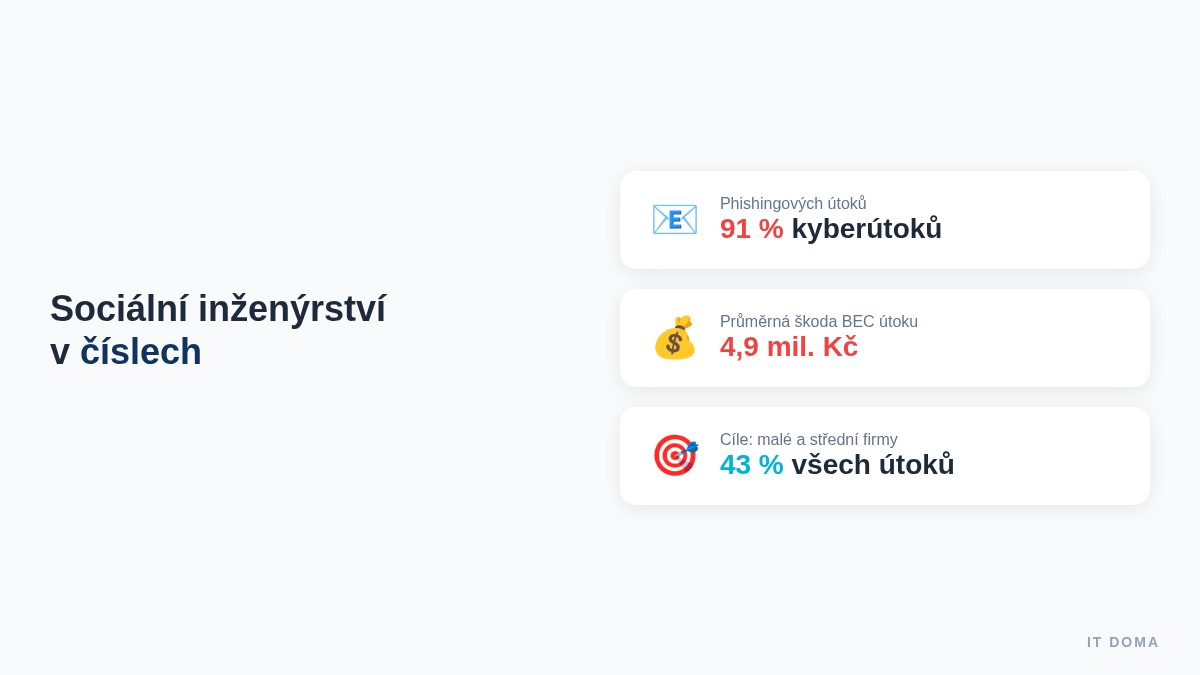

Představte si, že vám zavolá „technik z banky” a požádá o přihlašovací údaje k firemnímu účtu. Nebo že vašemu účetnímu přijde email od „ředitele” s naléhavým pokynem k převodu peněz. Zní to nepravděpodobně? Přesto právě takové útoky – souhrnně označované jako sociální inženýrství – stojí za více než 90 % všech kybernetických incidentů. A nejčastějším cílem jsou malé a střední firmy.

V tomto článku vám ukážeme, jak chránit firmu před sociálním inženýrstvím – od rozpoznání nejčastějších technik po konkrétní opatření, která můžete zavést ještě dnes.

Co je sociální inženýrství a proč je tak nebezpečné

Sociální inženýrství (social engineering) je manipulativní technika, při které útočník nevyužívá technickou zranitelnost systému, ale lidskou důvěřivost. Místo prolomení firewallu útočník přesvědčí zaměstnance, aby mu sám poskytl přístup, informace nebo peníze.

Podle zprávy Verizon Data Breach Investigations Report 2025 začíná 74 % všech bezpečnostních incidentů lidskou chybou – ať už jde o kliknutí na podvodný odkaz, vyzrazení hesla nebo otevření infikované přílohy.

Proč je to tak účinné? Protože útočníci pracují s emocemi:

- Naléhavost – „Musíte to udělat hned, jinak zablokujeme účet”

- Autorita – „Volám jménem vašeho ředitele”

- Strach – „Vaše data byla kompromitována”

- Zvědavost – „Podívejte se na tuto fakturu”

Nejčastější techniky sociálního inženýrství

1. Phishing (podvodné emaily)

Nejrozšířenější forma útoku. Útočník rozesílá emaily, které vypadají jako legitimní zprávy od banky, dodavatele nebo kolegy. Cílem je přimět příjemce ke kliknutí na odkaz, stažení přílohy nebo zadání přihlašovacích údajů na falešné stránce.

Typické znaky phishingu:

- Obecné oslovení („Vážený zákazníku” místo jména)

- Gramatické chyby nebo neobvyklá čeština

- Podezřelá adresa odesílatele (např. [email protected])

- Naléhavost a hrozby

- Odkaz na stránku s jinou doménou, než očekáváte

2. Spear phishing (cílený útok)

Na rozdíl od hromadného phishingu je spear phishing přesně zacílený na konkrétní osobu. Útočník si předem zjistí informace o firmě a zaměstnanci (z LinkedIn, webu, sociálních sítí) a vytvoří velmi přesvědčivou zprávu.

3. Vishing (telefonní podvod)

Útočník telefonuje a vydává se za technika, bankéře nebo úředníka. S využitím caller ID spoofingu může zobrazit důvěryhodné číslo. Cílem je získat hesla, přístupové kódy nebo přesvědčit oběť k instalaci vzdáleného přístupu.

4. BEC – Business Email Compromise

Jeden z nejdražších typů útoku. Útočník se vydává za ředitele nebo vedoucího firmy a posílá pokyn k převodu peněz, změně bankovního spojení dodavatele nebo sdílení citlivých dat. Podle FBI způsobily BEC útoky celosvětově škody přes 50 miliard dolarů.

5. Pretexting a impersonace

Útočník si vytvoří fiktivní identitu (technik, auditor, nový zaměstnanec) a pod tímto pretextem získává přístup k informacím nebo prostorám firmy. Může se jednat i o fyzický vstup do kanceláře – tzv. tailgating.

Jak ochránit firmu – 7 praktických kroků

1. Pravidelné školení zaměstnanců

Nejúčinnější obrana proti sociálnímu inženýrství je vzdělaný zaměstnanec. Organizujte školení alespoň 2× ročně a zahrňte:

- Rozpoznávání phishingových emailů

- Postupy při podezřelém telefonátu

- Pravidla pro sdílení informací

- Simulované phishingové testy

Tip: Simulované phishingové kampaně ukáží, kteří zaměstnanci potřebují dodatečné školení.

2. Zavedení ověřovacích postupů

Stanovte jasná pravidla pro ověření identity při neobvyklých požadavcích:

- Požadavek na převod peněz → vždy ověřit telefonátem na známé číslo

- Změna bankovního spojení dodavatele → potvrzení přes druhý komunikační kanál

- Žádost o přihlašovací údaje → nikdy nevyhovět (IT oddělení nikdy nežádá hesla)

3. Vícefaktorové ověření (MFA)

I když útočník získá heslo, MFA zabrání přístupu bez druhého ověřovacího faktoru. Nasaďte MFA minimálně na:

- Firemní email

- VPN a vzdálený přístup

- Cloudové služby (Microsoft 365, Google Workspace)

- Firemní bankovnictví

4. Technická ochrana emailu

Nasaďte pokročilé emailové filtry a ověřovací protokoly:

- SPF, DKIM, DMARC – ověření, že email skutečně pochází z deklarované domény

- Anti-phishing filtry – automatická detekce podezřelých odkazů a příloh

- Sandboxing – otevírání příloh v izolovaném prostředí

- Označování externích emailů – banner „Tento email přišel z vnějšku organizace”

5. Politika nejmenších oprávnění

Každý zaměstnanec by měl mít přístup pouze k datům a systémům, které potřebuje pro svou práci. Pokud útočník kompromituje jeden účet, minimalizujete škody.

6. Plán reakce na incidenty

Připravte jasný postup, co dělat, když zaměstnanec:

- Klikne na podezřelý odkaz → okamžitě odpojit zařízení, kontaktovat IT

- Prozradí heslo → okamžitá změna hesla, kontrola přístupů

- Provede podvodný převod → kontaktovat banku (do 24 h je šance na vrácení)

Důležité: Vytvořte prostředí, kde se zaměstnanci nebojí incident nahlásit. Trestání za nahlášení vede k tomu, že incidenty zůstávají skryté.

7. Pravidelné testování a audity

Provádějte pravidelné penetrační testy zaměřené na sociální inženýrství. Testujte nejen emaily, ale i telefonáty a fyzický přístup. Výsledky využijte ke zlepšení procesů a školení.

Reálné příklady z praxe

V naší praxi se setkáváme s případy sociálního inženýrství pravidelně. Nejčastější scénáře u malých firem v Praze:

- Falešná faktura od „dodavatele” – email vypadá legitimně, ale bankovní spojení je změněné. Účetní bez ověření provede platbu na účet útočníka.

- Telefonát „z Microsoftu” – „technik” tvrdí, že detekoval virus na firemním počítači a žádá o instalaci vzdáleného přístupu (TeamViewer, AnyDesk).

- Podvodný email od „ředitele” – nový zaměstnanec obdrží pokyn k nákupu dárkových poukázek nebo převodu peněz. Email pochází z podobné, ale falešné adresy.

Všechny tyto útoky mají společného jmenovatele: spoléhají na to, že zaměstnanec nezná správný postup ověření.

Kontrolní seznam pro vaši firmu

Projděte si tento checklist a zjistěte, jak jste na tom:

- ☐ Máme pravidelné školení kybernetické bezpečnosti pro zaměstnance

- ☐ Máme definované postupy pro ověření neobvyklých požadavků

- ☐ Na všech kritických systémech je nasazeno MFA

- ☐ Máme nastavené SPF, DKIM a DMARC pro firemní doménu

- ☐ Externí emaily jsou vizuálně označené

- ☐ Zaměstnanci vědí, komu hlásit podezřelé zprávy nebo hovory

- ☐ Máme plán reakce na bezpečnostní incident

- ☐ Provádíme simulované phishingové testy

Pokud jste zaškrtli méně než 5 bodů, vaše firma je významně vystavena riziku útoků sociálního inženýrství.

FAQ – Často kladené otázky

Co je sociální inženýrství jednoduchými slovy?

Sociální inženýrství je způsob podvodu, při kterém útočník manipuluje lidmi, aby mu prozradili citlivé informace, poskytli přístup do systémů nebo provedli akci (např. převod peněz). Nejde o hackování techniky, ale o hackování lidského chování.

Jak poznám phishingový email?

Kontrolujte adresu odesílatele (ne jen zobrazené jméno), hledejte gramatické chyby, podezřelé odkazy (najeďte myší, ale neklikejte) a neobvyklou naléhavost. Pokud si nejste jistí, kontaktujte odesílatele jiným kanálem (telefonem na známé číslo).

Stačí mít antivirus jako ochranu před sociálním inženýrstvím?

Ne. Antivirus chrání před malwarem, ale nezabrání zaměstnanci, aby dobrovolně poskytl heslo podvodnému „technikovi” po telefonu. Sociální inženýrství vyžaduje kombinaci technických opatření (MFA, emailové filtry) a školení zaměstnanců.

Jak často bychom měli školit zaměstnance?

Minimálně 2× ročně formální školení a průběžně simulované phishingové testy (ideálně měsíčně). Nové zaměstnance proškolte v rámci onboardingu ještě před tím, než získají přístup k firemním systémům.

Může sociální inženýrství ohrozit i malou firmu s 5 zaměstnanci?

Rozhodně ano. Malé firmy jsou často snazším cílem, protože nemají formální bezpečnostní procesy. Podle studie ENISA cílí 43 % kyberútoků právě na malé a střední podniky.

Závěr – prevence je levnější než následky

Ochrana před sociálním inženýrstvím není jednorázová akce, ale kontinuální proces. Kombinace pravidelného školení, jasných ověřovacích postupů a technických opatření výrazně sníží riziko, že se vaše firma stane obětí útoku.

Nevíte, kde začít? Nabízíme bezplatný IT audit, ve kterém prověříme zabezpečení vaší firmy včetně odolnosti vůči sociálnímu inženýrství. Kontaktujte nás a domluvíme si nezávaznou konzultaci.

Článek připravil tým IT Doma – profesionální IT služby pro firmy i domácnosti v Praze. S více než 10 lety zkušeností pomáháme firmám chránit jejich data a infrastrukturu.